Twoje informacje online to więcej niż myślisz. Firmy, hakerzy, internetowi drapieżcy i agencje rządowe mogą monitorować i gromadzić dane o użytkowniku oraz wykorzystywać je bez jego zgody lub wiedzy. Nie można również zajść daleko w Internecie bez zezwolenia stronom internetowym na dostęp do pewnej ilości danych osobowych. Jesteśmy stale proszeni o akceptowanie plików cookie podczas przeglądania nowych stron internetowych, a także o dostarczanie i przechowywanie informacji o dostawie i banku podczas dokonywania zakupów online.

Szczególnie rodzicom małych dzieci trudno jest nadążyć z ochroną ich tożsamości online.

Bazując na wieloletnim doświadczeniu, nasi wewnętrzni eksperci ds. cyberbezpieczeństwa opracowali przewodnik po najlepszych praktykach w zakresie cyberbezpieczeństwa, które pomogą zapewnić bezpieczeństwo prywatności online. Wszystkie wskazówki są bardzo praktyczne i łatwe do wdrożenia. Niektóre z nich wymagają zakupu oprogramowania, a my przedstawiliśmy zalecenia, które mogą być pomocne.

Najważniejsze wskazówki dotyczące prywatności online

Oto 10 najważniejszych wskazówek, które pomogą Ci zachować prywatność Twoich danych:

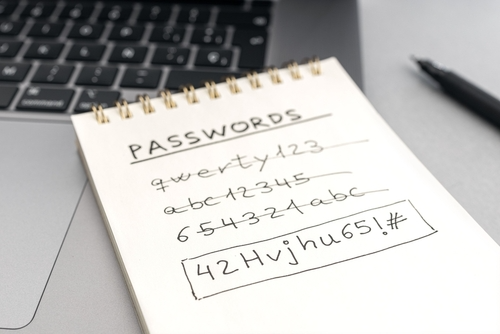

1. Używaj silnych, unikalnych haseł dla każdego konta

Nie możemy wystarczająco podkreślić, jak bardzo silne hasło jest pierwszą linią obrony. Ważne jest, aby używać innego hasła dla każdego loginu, a samo hasło powinno być kombinacją liter, cyfr i znaków specjalnych.

Jeszcze lepiej, użyj menedżer haseł do generowania i przechowywania unikalnych haseł dla każdego konta. Nasze rozwiązanie w zakresie haseł, Total Password, to oprogramowanie, które można zainstalować na wszystkich urządzeniach osobistych. Bezpiecznie zapisuje wszystkie hasła w skarbcu i pomaga tworzyć, aktualizować i przechowywać wszystkie hasła.

Cyberprzestępcy, którzy uzyskali dostęp do Twojego hasła, mogą użyć Twojego adresu e-mail do włamania się na wiele Twoich kont osobistych.

2. Włącz uwierzytelnianie dwuskładnikowe (2FA)

Dodaj dodatkową warstwę zabezpieczeń, włączając 2FA tam, gdzie to możliwe. Wymaga to drugiego kroku weryfikacji (takiego jak wiadomość tekstowa lub aplikacja uwierzytelniająca) oprócz hasła.

3. Zachowaj ostrożność podczas korzystania z publicznych sieci Wi-Fi

Publiczne sieci Wi-Fi są często niezabezpieczone, co ułatwia hakerom przechwytywanie danych. Przestępca po prostu włamuje się do Twojego urządzenia przez otwarte Wi-Fi i może szpiegować za pomocą oprogramowania szpiegującego wszystko, co robisz. Jeśli robisz zakupy online, mogą ukraść informacje o Twojej karcie kredytowej. Jeśli wykonujesz poufną pracę, będą mogli ją zobaczyć.

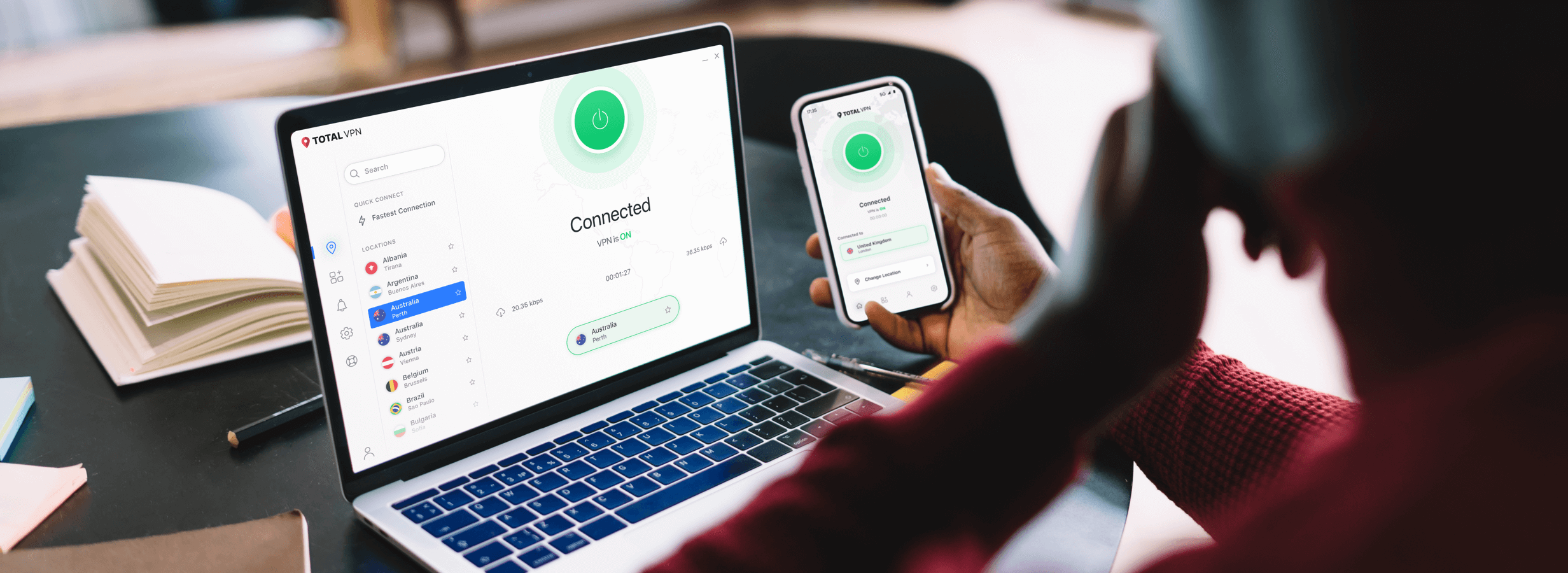

A VPN (Virtual Private Network) szyfruje połączenie i chroni prywatność podczas korzystania z sieci publicznych. VPN jest aktywowany, zazwyczaj za pośrednictwem innego kraju lub stanu, i szyfruje połączenie, dzięki czemu hakerzy nie mogą uzyskać dostępu do urządzenia ani szpiegować.

4. Ogranicz udostępnianie w mediach społecznościowych

W dzisiejszych czasach media społecznościowe są jedną z głównych metod komunikacji, a dzielenie się najważniejszymi wydarzeniami z naszego codziennego życia stało się normą dla wielu osób. Jednak nadmierne dzielenie się w mediach społecznościowych pozwala cyberprzestępcom dowiedzieć się więcej o tobie i wykorzystać te informacje przeciwko tobie. Obecnie zaleca się, aby zastanowić się dwa razy przed udostępnieniem w mediach społecznościowych danych osobowych, takich jak miejsce zamieszkania, numer telefonu, adres e-mail, data urodzenia, numer ubezpieczenia społecznego, numer paszportu lub wakacje. Cyberprzestępcy mogą wykorzystać te informacje do kradzieży tożsamości, nękania lub ataków socjotechnicznych.

Inżynieria społeczna to manipulacja psychologiczna stosowana w celu nakłonienia użytkownika do zainstalowania złośliwego oprogramowania lub nabrania się na oszustwo phishingowe, które zostało dostosowane do jego osobistych zainteresowań.

5. Regularnie sprawdzaj ustawienia prywatności

Firmy marketingowe i hakerzy uwielbiają wiedzieć wszystko o użytkowniku. Mogą wykorzystać tę wiedzę, aby coś ci sprzedać, sprzedać twoje informacje nieznanym stronom trzecim, a haker może wykorzystać te informacje, aby cię oszukać.

Wszystkie aplikacje na telefonie, a także sam telefon, będą miały politykę prywatności dotyczącą sposobu wykorzystywania danych użytkownika. Jeśli przeglądasz Internet i odwiedzasz wiele witryn, będą one również zawierać pliki cookie, które śledzą Twoje doświadczenia związane z przeglądaniem i przekazują informacje o Tobie.

Możesz przejąć kontrolę nad swoim cyfrowym śladem, korzystając z ustawień prywatności. (Nadal ważne jest, aby zachować ostrożność przy udostępnianiu informacji i pamiętać o prywatności, nawet przy użyciu ścisłych ustawień prywatności).

Ustawienia prywatności znajdują się zazwyczaj w sekcji "Ustawienia" lub "Moje konto" na urządzeniach, aplikacjach i stronach internetowych. Pozwalają one kontrolować różne rzeczy, zrezygnować z niepotrzebnego gromadzenia danych i ograniczyć dostęp stron trzecich.

- Ograniczenie informacji przechowywanych przez platformę na temat użytkownika

- Jeśli to możliwe, ustaw swoje konta jako prywatne

- Wybierz najwyższe i najbardziej restrykcyjne dostępne ustawienia zabezpieczeń

- Powstrzymanie się od przechowywania informacji o kartach kredytowych na swoich kontach.

- Przejrzyj swoje profile w mediach społecznościowych i usuń wszystko, czego nie chcesz już udostępniać.

- Wyłącz śledzenie lokalizacji lub ogranicz je, gdy tak się stanie.

- Wyłącz udostępnianie danych stronom trzecim

- Usuń stare konta, z których już nie korzystasz

Pamiętaj, że niezależnie od tego, jakich odbiorców wybierzesz dla swoich postów w mediach społecznościowych, sama organizacja nadal zbiera wszystko, co publikujesz.

Poniżej znajdują się linki do informacji o ustawieniach prywatności w popularnych usługach online:

Istnieją narzędzia, których można użyć, aby kontrolować ilość udostępnianych danych osobowych. Oferujemy narzędzie narzędzie do blokowania reklamTotal Adblock, który nie tylko blokuje reklamy online, ale także blokuje śledzące pliki cookie, których strony internetowe i reklamodawcy używają do monitorowania zachowania użytkownika podczas przeglądania.

Ustawienia prywatności nie są również czymś, co robi się raz i o czym zapomina. Wiele platform z czasem aktualizuje swoje ustawienia prywatności, więc dobrym pomysłem jest ich regularne sprawdzanie.

6. Uważaj na oszustwa phishingowe

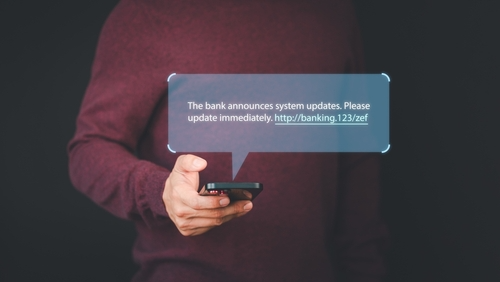

Oszustwa phishingowe mają miejsce, gdy przestępcy internetowi wysyłają wiadomość lub reklamują fałszywą stronę internetową, która ma złośliwe zamiary. Ich celem jest nakłonienie użytkownika do ujawnienia poufnych informacji, pozyskanie danych karty kredytowej lub zainstalowanie złośliwego oprogramowania na używanym urządzeniu.

Próby phishingu mogą odbywać się za pośrednictwem poczty elektronicznej, Wiadomość tekstowa SMSskanowanie kodu QR lub klikanie reklam online, które w większości przypadków prowadzą do fałszywych stron internetowych.

Oszustwa phishingowe mogą siać spustoszenie w prywatności użytkowników. Gdy Twoje dane znajdą się w rękach hakera, mogą zostać wykorzystane do kradzieży Twojej tożsamości i sprzedane w ciemnej sieci. Dlatego bardzo ważne jest, aby nigdy nie klikać linku w wiadomości e-mail lub SMS, jeśli nie masz pewności co do nadawcy. W razie potrzeby skorzystaj z oficjalnej strony internetowej firmy, aby sprawdzić status swojego konta.

Do ochrony przed phishingiem oferujemy kilka narzędzi. Total WebShield to rozszerzenie przeglądarki, które pomaga wykrywać fałszywe strony internetowe i oszustwa phishingowe. W rzeczywistości ostrzeże cię, gdy znajdziesz się na stronie internetowej, która ma złośliwe zamiary, chroniąc cię przed wpadnięciem w pułapkę. TotalAV oferuje ochronę w czasie rzeczywistym przed złośliwym oprogramowaniem uzyskującym dostęp do urządzenia. TotalAV dla iPhone'a ma wbudowany bloker spamu, który blokuje spam przed dostaniem się do skrzynki odbiorczej Apple Message.

7. Aktualizuj oprogramowanie i urządzenia

Ważne jest, aby upewnić się, że oprogramowanie w telefonie, aplikacjach, komputerze itp. jest aktualne, aby uniknąć luk w starych wersjach, które hakerzy lubią wykorzystywać.

Czytaj tutaj aby uzyskać więcej informacji na temat znaczenia aktualizacji oprogramowania.

8. Bezpieczne przeglądanie stron internetowych

Marketerzy zawsze szukają najlepszych sposobów na sprzedaż swoich produktów. Jednym z najszybszych sposobów, aby upewnić się, że produkt jest wyświetlany najbardziej odpowiednim klientom, jest korzystanie z ukierunkowanych reklam online. Zwykłe przeglądanie Internetu otwiera przed marketerami możliwość eksplorowania danych użytkownika i kierowania do niego ofert sprzedaży. Historia przeglądania jest monitorowana, a miejsca kliknięć i częstotliwość odwiedzania określonych witryn są rejestrowane.

Można to zrobić na dwa sposoby. Można nadal korzystać z bieżącej przeglądarki i dodać do niej rozszerzenie rozszerzenie blokujące reklamy które zapobiegną śledzeniu ruchów użytkownika w Internecie. Innym rozwiązaniem jest przejście na przeglądarkę dbającą o prywatność, taką jak Total Browser które nie będą śledzić aktywności użytkownika online ani przechowywać historii wyszukiwania.

9. Wyłącz śledzenie lokalizacji

Wyłączenie śledzenia lokalizacji na urządzeniach jest ważne dla ochrony prywatności i bezpieczeństwa. Śledzenie lokalizacji może być inwazyjne, jednak istnieją aplikacje, które nadal opierają się na danych GPS, takie jak mapy i aplikacje nawigacyjne. Podobnie jak usługi awaryjne, które opierają się na tych danych, takie jak "Znajdź mój telefon" lubWhat3Words'. Nie zapominając o pomocnych usługach, takich jak aktualizacje pogody, które są dostosowane do lokalizacji, w której aktualnie się znajdujesz.

Istnieje jednak wiele aplikacji i usług, które żądają dostępu do lokalizacji zupełnie niepotrzebnie. Dlatego zaleca się wyłączenie śledzenia lokalizacji dla aplikacji, które po prostu tego nie potrzebują, i przejrzenie ustawień udostępniania lokalizacji na urządzeniu, aby upewnić się, że nie udostępniasz zbyt wiele.

Jak uniemożliwić oprogramowaniu śledzenie mojej lokalizacji? Zazwyczaj jest to ustawienie w samym oprogramowaniu.

10. Używanie oprogramowania antywirusowego

Oprogramowanie antywirusowe jest jednym z najskuteczniejszych sposobów ochrony prywatności w Internecie. Posiadanie zainstalowanego oprogramowania, które będzie chronić przed nieautoryzowanym dostępem, oprogramowaniem szpiegującym, złośliwym oprogramowaniem i okupem za urządzenie.

Każdego dnia Instytut AV-TEST rejestry powyżej 450 000 nowych złośliwych programów i potencjalnie niechciane aplikacje (PUA). Obejmują one złośliwe oprogramowanie, wirusy, scareware, adware, spyware i robaki.

Oprogramowanie antywirusowe wykrywa i blokuje te ataki, chroniąc urządzenie i jego zawartość.

Nasz TotalAV oprogramowanie antywirusowe zdobyło wiele nagród AV-TEST, w tym wiele nagród Top Product. Wyniki tych testów można znaleźć na stronie tutaj.

Kształć się i bądź na bieżąco

Zagrożenia cyberbezpieczeństwa i kwestie prywatności stale ewoluują. Bądź na bieżąco z najnowszymi zagrożeniami i najlepszymi praktykami w zakresie prywatności, śledząc zaufane blogi i serwisy informacyjne poświęcone cyberbezpieczeństwu.

Włączając te wskazówki do swoich nawyków online, możesz znacznie zmniejszyć ryzyko i przejąć kontrolę nad swoją cyfrową prywatnością online w 2025 roku i później.